• (Updated )

20250628 - Phishing Berkedok Denda e-Tilang Polda Metro Jaya

Alamat URL Asli:

hxxps://bit.ly/etle-pmjhxxps://kejaksaan-id.pages.dev/?gad_source=7&dclid=CPfOi8T5ko4DFU2cSwUdpcEMiA#/etilang/index

Teknologi yang digunakan:

- Cloudflare Pages (deployment)

- core-js

- Tailwind CSS

- Vue.js

Tujuan penipuan:

- Mendapatkan akses atas akun sistem perbankan (konsumen)

- Mendapatkan akses atas akun aplikasi dompet digital

Mekanisme penghindaran pelacakan:

- Saat pengguna beralih ke tab peramban (browser) lainnya, situs ini menjalankan kode otomatis untuk mengganti alamat situs tersebut menuju

https://google.com. - Situs ini berkomunikasi langsung dengan

wss://o1o.live/(via WebSocket), dan kemungkinan besar proses pengecekan data dilakukan menggunakan komunikasi WebSocket, bukan HTTP/HTTPS.

Catatan tambahan:

- Situs ini memiliki tampilan identitas visual yang serupa (dalam hal warna dan tipografi) dengan prototipe pengembangan aplikasi INA Digital (PERURI).

- Meskipun demikian, tidak ada indikasi pemuatan source code internal INA Digital dalam pengembangan situs ini.

- Situs ini tidak menawarkan Modul Integrasi Pembayaran dengan Bank Mandiri.

- Sebagian pesan logging yang dikeluarkan oleh situs ini menggunakan bahasa Simplified Chinese:

WebSocket 连接已打开(Koneksi WebSocket terbuka)当前路由路径: /dana/login(Alamat saat ini:/dana/login)

Screenshot Modul

1. Modul Pengecekan Pelanggaran

hxxps://kejaksaan-id.pages.dev/?gad_source=7&dclid=CPfOi8T5ko4DFU2cSwUdpcEMiA#/etilang/index

2. Modul Popup Hasil Pencarian Pelanggaran

Muncul sebagai suatu popup dari hxxps://kejaksaan-id.pages.dev/?gad_source=7&dclid=CPfOi8T5ko4DFU2cSwUdpcEMiA#/etilang/index

Catatan: Nomor Blanko Tilang yang ditampilkan disusun secara acak (random) dan tidak konsisten dengan Modul 3.

3. Modul Laman detail pelanggaran

hxxps://kejaksaan-id.pages.dev/?gad_source=7&dclid=CPfOi8T5ko4DFU2cSwUdpcEMiA#/etilang/detail

Catatan: NRP diacak meskipun memiliki identitas nama yang sama:

- Nama:

YOSPIANDI HALIMK - Kesatuan:

RES JAKARTA

Selain itu, jenis pelanggaran yang ditampilkan sama:

- Melanggar Pasal:

Tidak menggunakan sabuk keselamatan(tidak ada keterangan jenis peraturan yang diberlakukan

4. Modul Penagihan

hxxps://kejaksaan-id.pages.dev/?gad_source=7&dclid=CPfOi8T5ko4DFU2cSwUdpcEMiA#/checkout?currency=Rp.&amount=500,000&orderId=Total&productName=(Denda+%2B+Ongkos+Perkara)

Pengembang situs tersebut memutuskan untuk menaruh variabel/parameter di dalam tautan URL tersebut, sehingga nominal (currency dan amount) dan jenis pelanggaran (productName) bisa dimodifikasi secara total. Sebagai contoh:

hxxps://kejaksaan-id.pages.dev/?gad_source=7&dclid=CL7Vp5P3ko4DFSO3rAId2CEDoA#/checkout?currency=Rp.&amount=(%23- );&orderId=Total&productName=(Denda+%2B+Ongkos+Perkara)

Nomor induk transaksi (T2025062207207946009384) tidak berubah saat mencoba membuka laman invoice dari sesi peramban yang berbeda.

5. Modul Integrasi Pembayaran DANA

hxxps://kejaksaan-id.pages.dev/?gad_source=7&dclid=CJL7wq6Bk44DFaUatwAdSOs8HA#/dana/login

6. Modul Integrasi Pembayaran OVO

hxxps://kejaksaan-id.pages.dev/?gad_source=7&dclid=CJL7wq6Bk44DFaUatwAdSOs8HA#/ovo/login

7. Modul Integrasi Pembayaran BSI

hxxps://kejaksaan-id.pages.dev/?gad_source=7&dclid=CJL7wq6Bk44DFaUatwAdSOs8HA#/bsi/login

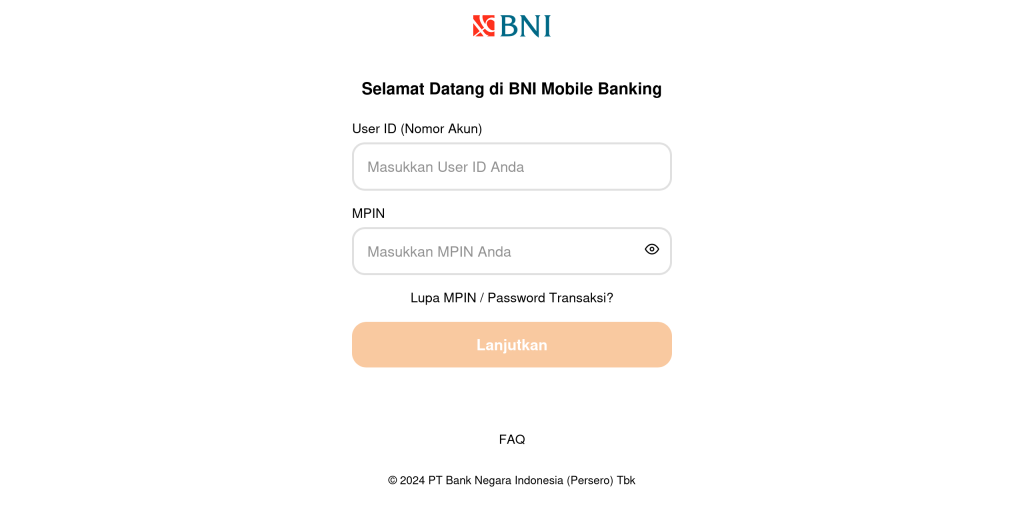

8. Modul Integrasi Pembayaran BNI

hxxps://kejaksaan-id.pages.dev/?gad_source=7&dclid=CJL7wq6Bk44DFaUatwAdSOs8HA#/bni/login

9. Modul Integrasi Pembayaran BCA

hxxps://kejaksaan-id.pages.dev/?gad_source=7&dclid=CJL7wq6Bk44DFaUatwAdSOs8HA#/bca/login

10. Modul Integrasi Pembayaran OCBC

hxxps://kejaksaan-id.pages.dev/?gad_source=7&dclid=CJL7wq6Bk44DFaUatwAdSOs8HA#/ocbc/login

11. Modul Integrasi Pembayaran BTN

hxxps://kejaksaan-id.pages.dev/?gad_source=7&dclid=CJL7wq6Bk44DFaUatwAdSOs8HA#/btn/login