Blog posts from Q&A (qa)

My verdict on Liquid Glass vs Material 3 Expressive.

What the hack is (#- ) and how do I even pronounce it?

Is transhumanism against the Holy Bible principles?

You should ask instead, how it is against the Bible? The mysteries of human enhancement was recorded in the Bible, during the events that lead to the Great Flood. Quoting directly from the NIV, [1] When human beings began to increase in number on the earth and daughters were born to them, [2] the sons of God saw that the daughters of humans were beautiful, and they married any of them they chose. [3] Then the Lord said, “My Spirit will not contend with humans forever, for they are mortal; their days will be a hundred and twenty years.” [4] The Nephilim were on the earth in those days—and also afterward—when the sons of God went to the daughters of humans and had children by them. They were the heroes of old, men of renown. [5] The Lord saw how great the wickedness of the human race had become on the earth, and that every inclination of the thoughts of the human heart was only evil all the time. [6] The Lord regretted that he had made human beings on the earth, and his heart was deeply troubled. [7] So the Lord said, “I will wipe from the face of the earth the human race I have created—and with them the animals, the birds and the creatures that move along the ground—for I regret that I have made them.” [8] But Noah found favor in the eyes of the Lord. The Nephilim were created as a hybrid of a human and an actual angel. And as a hybrid, they have enhanced bodies that makes them inhuman. Apocryphal sources (i.e. the scriptures rejected from the canon of the Holy Bible) like the Book of Enoch even mentioned that such hybrids are significantly larger than humans, that “pure” humans are complaining to God as they commit cannibalism to satisfy their hunger. This concept is quite similar to the inner desire of humanity who wants to be more than just a human. And here the Bible said it clearly, humanity have done that before, that finally angered God to send The Great Flood.

GMS bukan pecah, tapi…

Re: What are the most successful apps using OpenStreetMap data?

Would you believe if I say Apple Maps? Yep. Apple Maps. Over the last few years they decided to ditch TomTom map data for the sake of OpenStreetMap. I believe (but still canʼt confirm) that itʼs part of “the all-new Apple Maps” feature in iOS 15 and macOS Monterey.[1] As of October 2023, Apple states that Apple Maps uses TomTomʼs data only for traffic incident reports.[2] Note that Apple Maps uses OpenStreetMap data only to display roads and large fields (e.g. beaches and rivers). Individual buildings and POIs are scraped. Hereʼs an example from Apple Maps and Organic Maps (open-source fork of MAPS.ME): Apple Maps Organic Maps

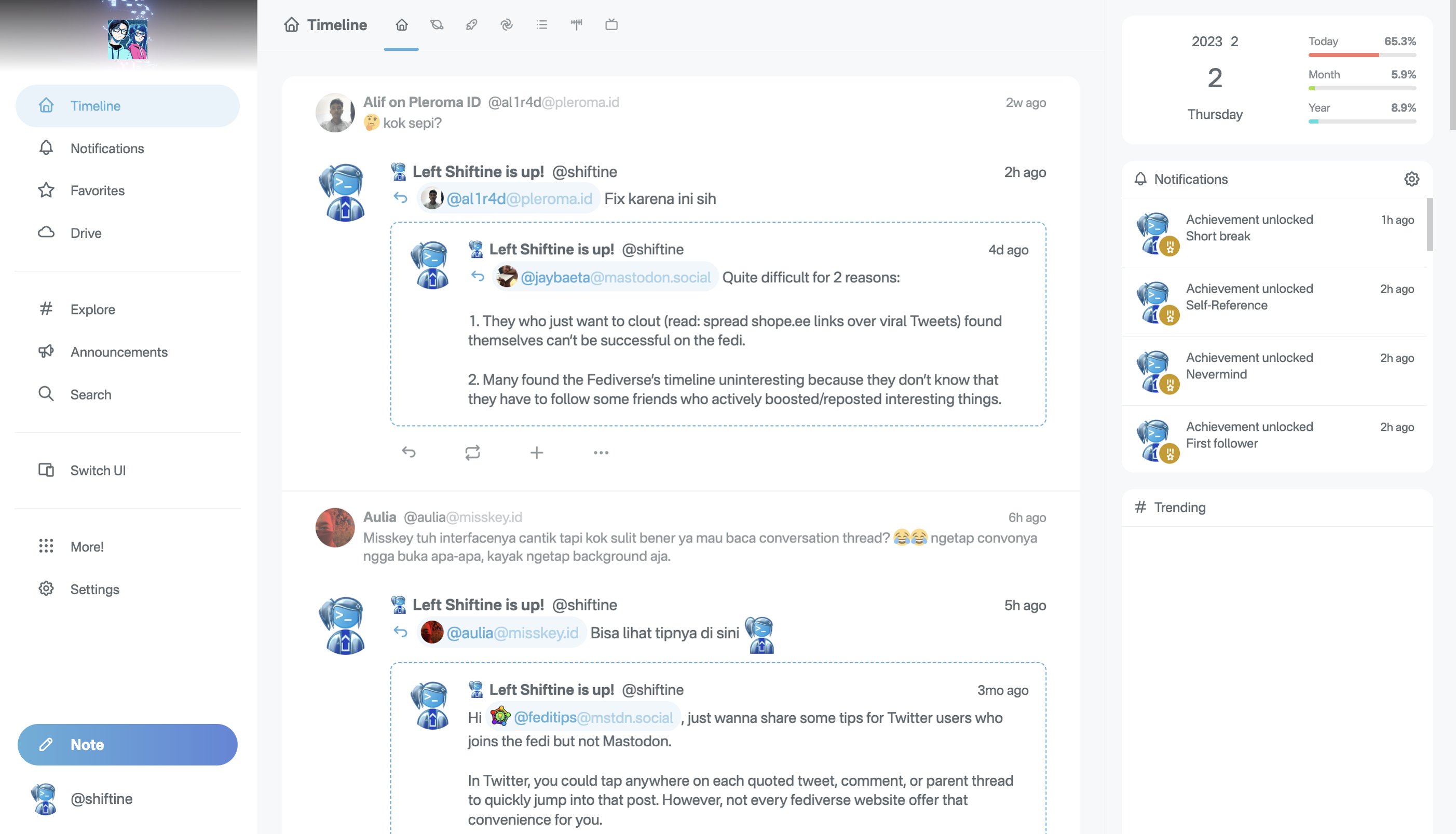

Another reason to use threads in the Fediverse.

Well, some people are still using threads instead of putting everything down in a single post, even in the Fediverse, because some Fediverse software offers the "View More/Less" accordion. How is that relevant, you asked? By splitting these long texts into threads, you can just force everyone to see your really long post in the Fediverse.

What is the "shell" of Bearers of the Shells?

Sure, we found out that may people don't understand the shell thing we mean for the term "Bearers of the Shells". We're not selling seashells and don't own some shares on the Royal Dutch Shell, anyway. The shell, as in BOTS here is the computer shell, and we found it difficult to translate its meaning into non-English languages. Most languages just transliterate the word, anyway, because at the world of computing, the shell is a metaphor to a kind of the computer program that allows you to interact with other computer programs. Today, you can say that computer shells are quite similar to "skins" in Android (Samsung's One UI, MIUI, Google Pixel, etc.) or "desktop environments" in Linux and BSD operating systems. However, it's not always true. So, to understand what is the true meaning of the computer shell and the shell of BOTS, let's look at this research article (PDF) from 1965 written by the authors who first coined the word "shell". Shell, as the computer program. We may envision a common procedure called automatically by the supervisor whenever a user types in some message at his console, at a time when he has no other process in active execution under console control (presently called command level). This procedure acts as an interface between console messages and subroutine. The purpose of such a procedure is to create a medium of exchange into which one could activate any procedure, as if it were called from the inside of another program. Hereafter, for simplification, we shall refer to that procedure as the ''SHELL". The SHELL: A Global Tool for Calling and Chaining Procedures in the System Wait, what is procedure? supervisor? console? interface? To make you understand these meanings: computers run instructions in a logical order, most commonly (from the era of punch cards) from top to bottom. That's why we call these ordered set of instructions as procedures. You can call them as subsets of computer algorithms, though. Next, just like real-life supervisors, supervisors handles the execution of these instructions to prevent some technical conflicts like dividing numbers by zero. The console is all the physical buttons and switches which humans can use to communicate with the computer (today, they are completely replaced with keyboards and touch screens). And interface is a way for computers to pass information between computers, programs/procedures, or with humans (hence the name, User Interface (UI)). The SHELL here is neither an acronym or backronym. It is a metaphor of an outer part of the computer system that is intentionally exposed to interact with the user. The SHELL was invented during the early days of command-line interfaces, and that's why people often exchange the term shell with command-line. Note that, the command-line is the interface, aka. how do you interact with the computer system, but the shell is the program that acts at the computer end of that interface, or in other words, who are you writing these commands for. So, how about the Shells of the Bearers of the Shells? We name ourselves the Bearers of the Shells because we own and use multiple computer shells to achieve our goals. In reality, we mostly use Fish, PowerShell, Python (if you consider one), and ZSH. However, we also took the word "shell" differently, which now means "the spherical 🔮 thing we have in our heads". Those spheres are then decorated with symbols commonly found in computer shells: (>_ ) from DOS and Windows, ($_ ) from Unix and lookalikes (Linux, BSD, etc.), and (#_ ) for Unix that belongs to a special user named root. You'll also see that those symbols act as our faces, because we're not just interacting with those computer shells, we are the computer shells! So, in conclusion, we are BOTS because we wear these 🔮 things, and we're the ambassador of computer systems, ready to help people who are using us.

Why text labels on Flutter's MaterialApp looks worse on iOS and macOS?

Custom fonts for Misskey!